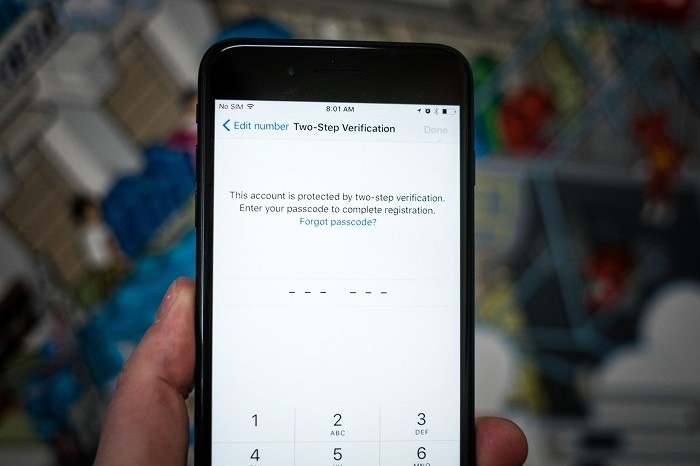

La verificación en dos pasos se ha convertido en una de las medidas de protección de cuentas más utilizadas actualmente, pero aunque se trata de un método que claramente refuerza la seguridad de todos nuestros perfiles digitales, los hackers ya se las están ingeniando para vulnerarla.

Una forma que aprovechan los cibercriminales para obtener los códigos consiste en solicitarlos mediante SMS. Para esto, realizan un intercambio de la tarjeta SIM (Sim Swapping) comunicándose con la empresa proveedora de telefonía de la víctima, para convencerlos de que ellos son los propietarios de la línea y pedir que el número se cambie a otro dispositivo.

Los códigos de un solo uso basados en SMS también pueden ser comprometidos por medio de herramientas de proxy inverso, como Modlishka. Esta es un tipo de servidor que recupera recursos en nombre de un cliente desde uno o más servidores distintos.

Algunos hackers lo modifican para reconducir el tráfico a páginas de inicio de sesión y llevar a cabo técnicas de "phishing".

Generalmente, el ciberdelincuente intercepta la comunicación entre un servicio auténtico y una víctima, rastreando y registrando las interacciones de las víctimas con el servicio, incluidas las credenciales del comienzo de la operación.

Además, los cibercriminales crearon otras formas para evitar la protección mediante nuevos ataques basados en SMS, como uno que se vale de Google Play para instalar automáticamente apps desde el sitio web en celulares Android.

Una vez instalada la aplicación, el atacante puede utilizar técnicas de ingeniería social para convencer al usuario de que habilite los permisos necesarios para que la app funcione correctamente.

Así, el atacante consigue acceso a las credenciales para comenzar sesión en la cuenta de Google Play en un celular, para operar en el teléfono cualquier aplicación.